Compartir

0

/5

(

0

)

Con la adopción generalizada de internet y el envío de información personal por parte de los usuarios en cada plataforma y sitio web de servicios, los riesgos de datos y el robo de identidad se están convirtiendo en problemas reales. ¡Esto es precisamente lo que intenta lograr la identificación digital distribuida!

Mientras que los sistemas de datos tradicionales dependen de autoridades centralizadas para definir cuestiones y políticas de privacidad, la identidad descentralizada ofrece una alternativa revolucionaria: los individuos pueden controlar sus datos.

La tecnología blockchain elimina la necesidad de intermediarios y reduce los riesgos asociados con bases de datos centralizadas. ¿Pero es eso todo? Hay más en este concepto, así que vamos a explorarlo.

Resumen del concepto

La identidad descentralizada es un sistema de identificación digital que permite a los individuos poseer, gestionar y controlar sus datos y su huella en línea sin depender de una autoridad central.

Este enfoque permite a los usuarios y organizaciones crear sistemas de identificación seguros y privados que no se comparten con terceros y se almacenan en billeteras de identidad.

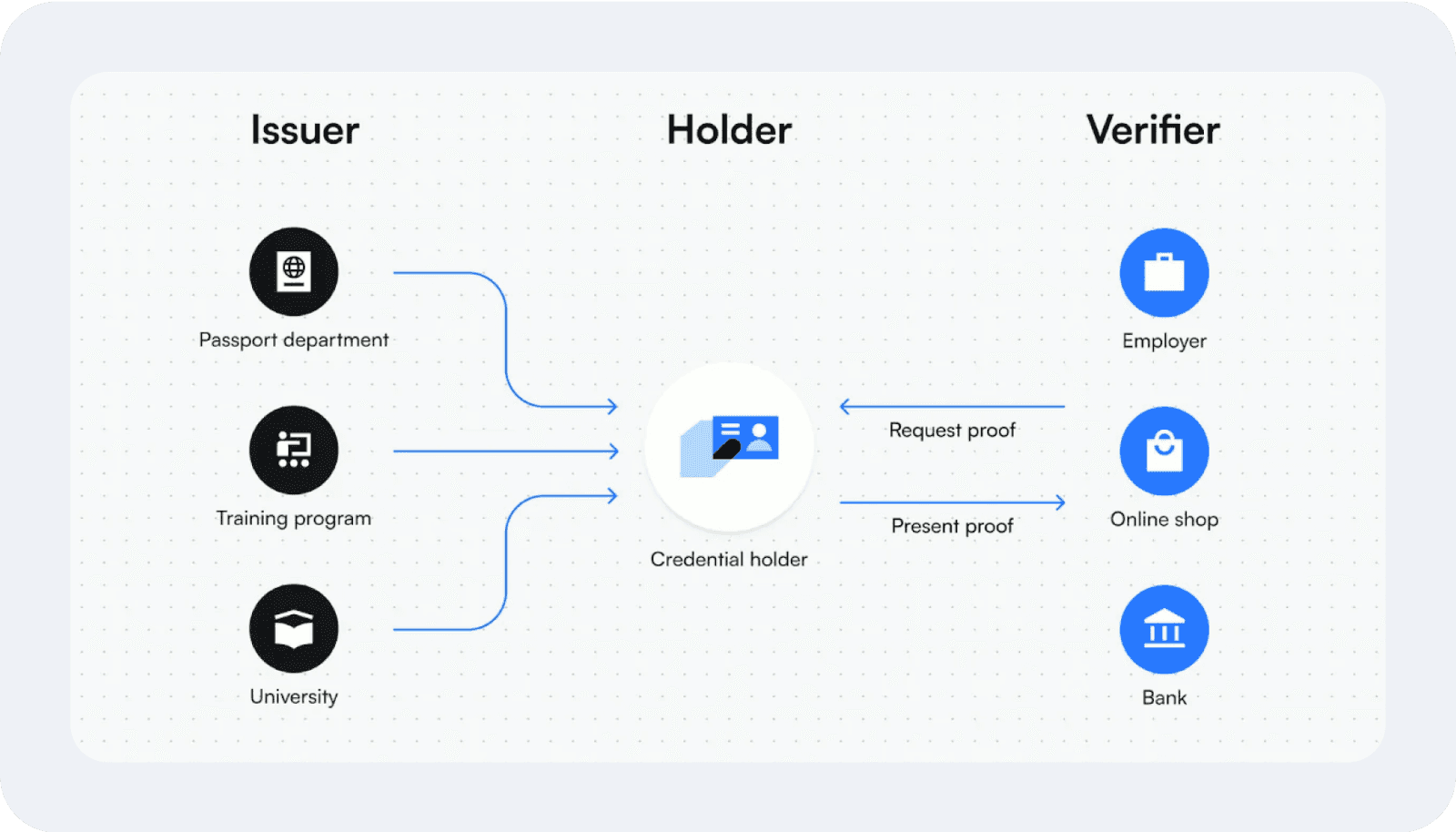

Esta información puede ser verificada a través de protocolos de desencriptación, tales como el Modelo de Tres Partes (Emisor, Titular, Verificador) o pruebas criptográficas similares a las utilizadas por las claves privadas de las billeteras DeFi.

Los usuarios pueden compartir libremente sus datos con destinos seleccionados para garantizar una mayor privacidad y seguridad. Este enfoque permite una verificación sin confianza mientras reduce el fraude y las filtraciones de datos.

El problema con la identidad digital actual

Los sistemas tradicionales de identidad digital dependen de bases de datos centralizadas, las cuales pueden ser accesibles para cualquiera que comparta el sistema o debido a brechas en los servidores. La información personal es almacenada por gobiernos, corporaciones o proveedores de servicios, lo que los expone a un mayor riesgo de exposición.

Cuando creas una cuenta en un banco, una plataforma de redes sociales o un servicio en línea, tus datos se almacenan en sus sistemas, creando varios problemas:

Riesgos de Seguridad – Las bases de datos centralizadas son el principal objetivo de los hackers, lo que puede ocasionar brechas que permiten el acceso a tus datos.

Falta de Privacidad – Las empresas pueden recopilar, rastrear y compartir datos de los usuarios sin consentimiento, lo que conduce a un uso indebido de la identidad y a una menor privacidad.

Puntos Únicos de Fallo – Si el servidor central que almacena tus datos es hackeado o se apaga, los usuarios pierden el acceso.

Control Limitado para el Usuario – Los individuos deben depender de terceros para la verificación y no pueden controlar cómo se procesan sus datos.

Aunque la gestión de identidad centralizada es más fácil para los usuarios menos expertos en tecnología, ya que no se les exige crear o almacenar billeteras o bóvedas fuera de la red, viene con un costo significativo para la privacidad.

Las soluciones de identidad descentralizada resuelven estos problemas al eliminar la necesidad de una autoridad central y otorgar a los usuarios control sobre su información personal.

¿Cómo funciona?

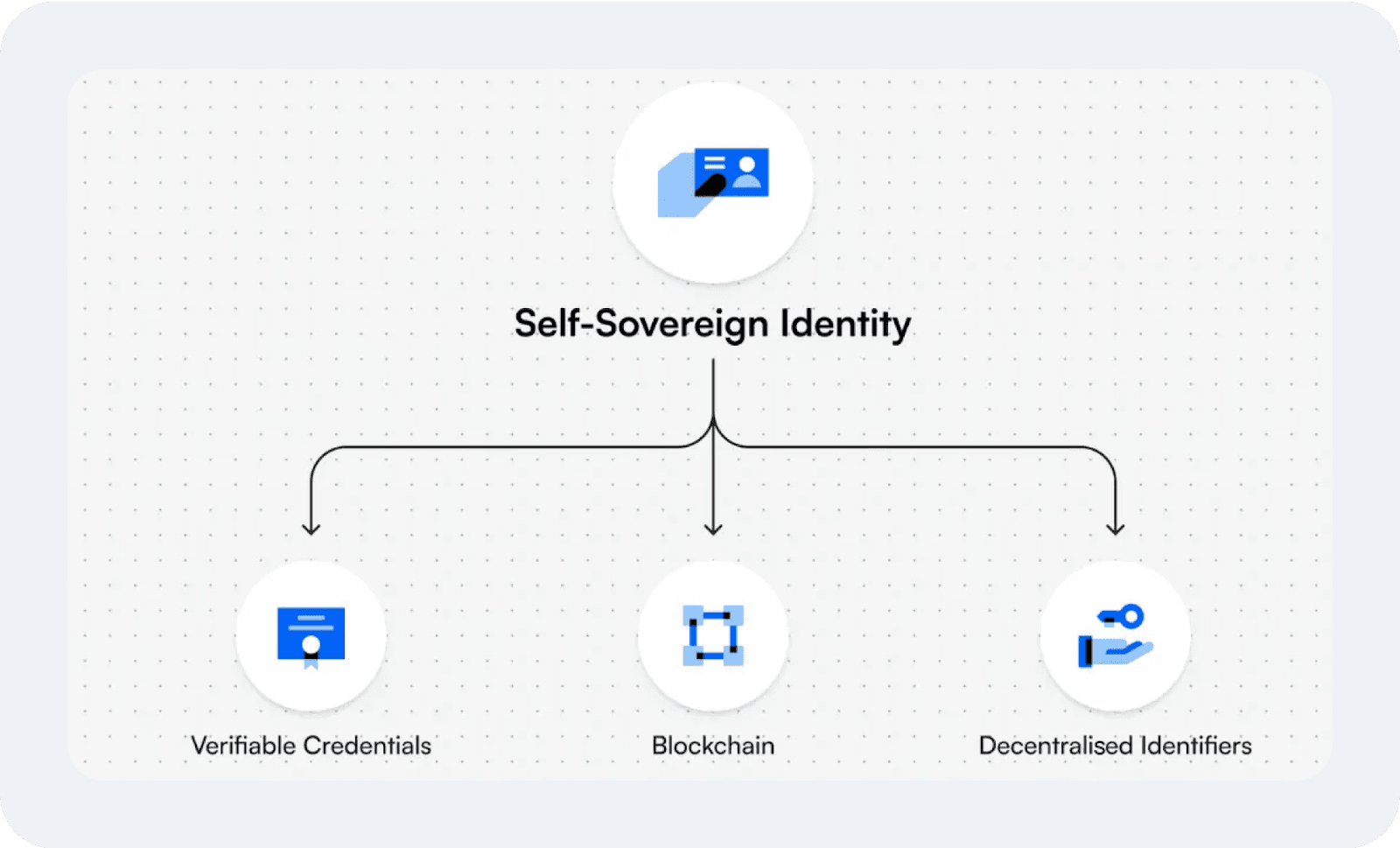

La identidad soberana (SSI) es el principio central de la identificación digital, refiriéndose a que los usuarios tienen control total sobre sus datos personales en lugar de contar con un almacenamiento y gestión centralizados.

La identidad digital descentralizada se basa en la tecnología de registros distribuidos (DLT) para garantizar identidades verificables, inalterables y seguras. La DLT distribuye los registros de verificación a través de una red de nodos, haciéndola más resistente a hackeos y fraudes.

La DLT proporciona un entorno seguro y libre de manipulaciones para almacenar y compartir datos personales que pueden ser verificados sin exponerlos. Un sistema de identidad descentralizada consta de los siguientes componentes:

Blockchain: Un registro distribuido compartido a través de una red de computadoras que registra datos de manera segura y resistente a manipulaciones, haciéndolo altamente resistente a alteraciones.

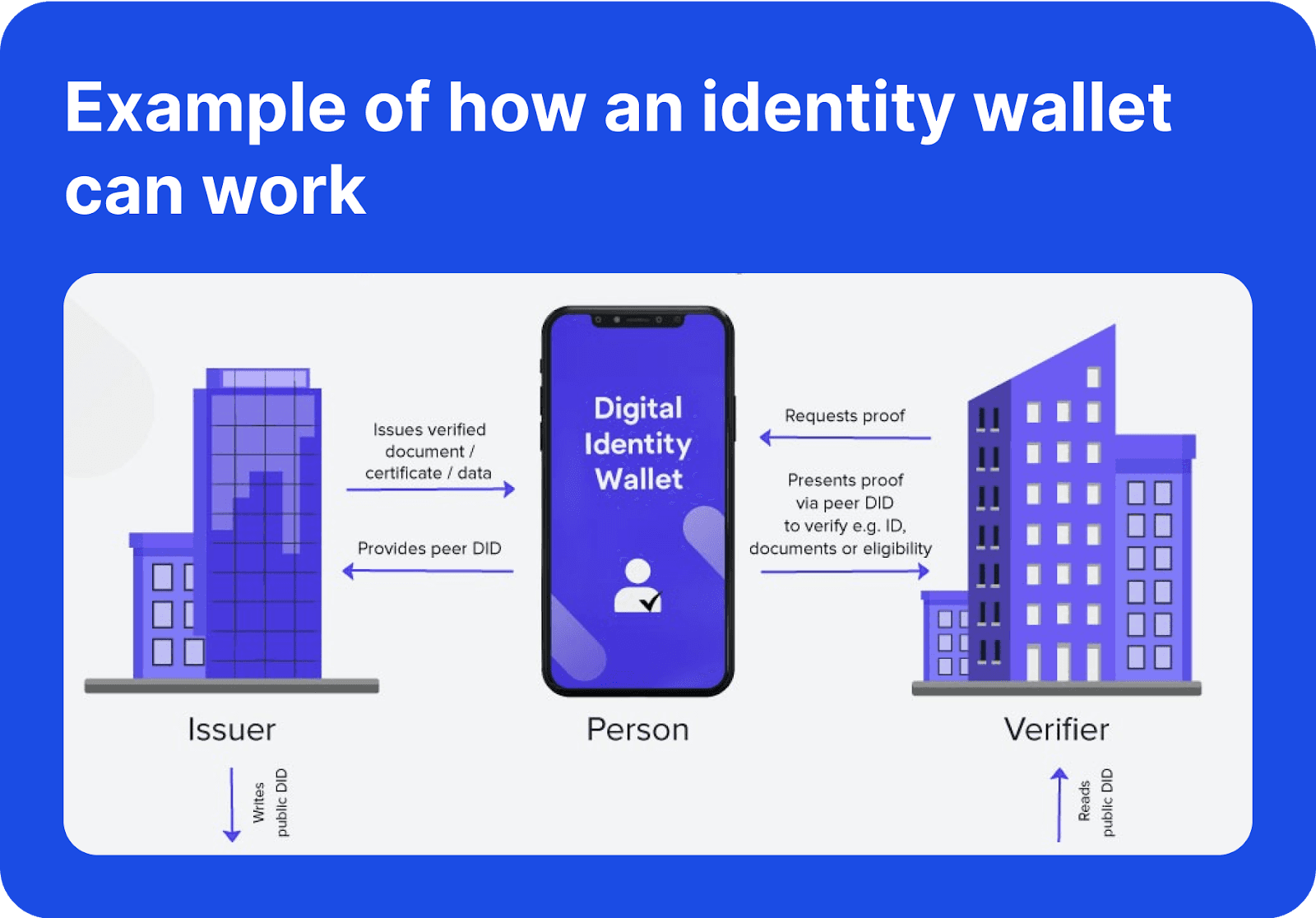

Billeteras de Identidad Descentralizada: Una aplicación digital que permite a los usuarios crear identificadores descentralizados y gestionar sus credenciales.

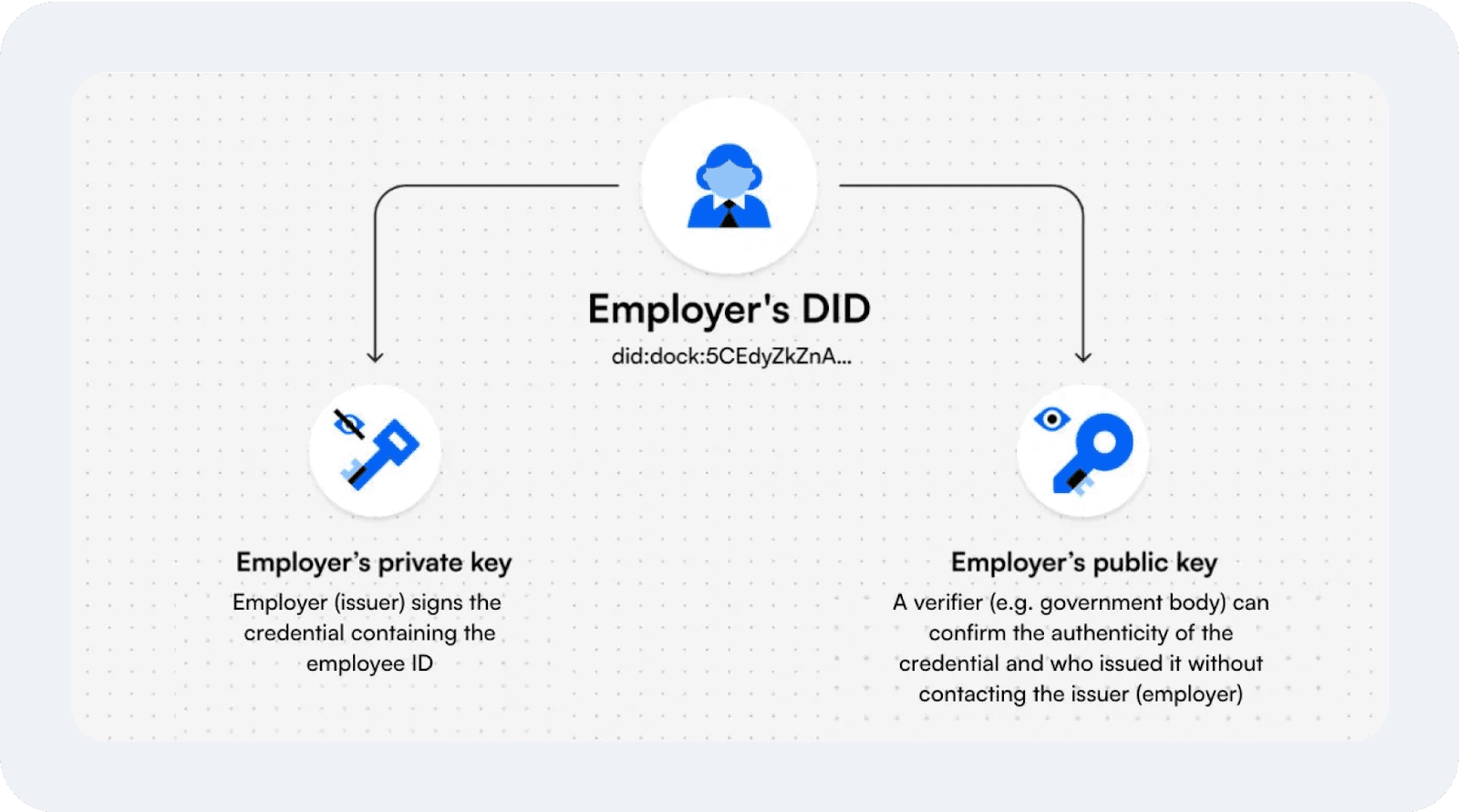

Identificadores Descentralizados: Un identificador único almacenado en la blockchain que contiene detalles como la clave pública y la información de verificación.

Credenciales Verificables: Una versión criptográficamente segura de las credenciales tradicionales que facilita la verificación por parte de organizaciones u otras entidades.

Al eliminar intermediarios, la gestión de identidad DeFi crea un sistema seguro y centrado en la privacidad donde los usuarios gestionan su presencia digital de manera independiente.

Elementos Clave

La gestión de identidad descentralizada implica varios elementos fundamentales que garantizan la seguridad, la privacidad y la confianza en las interacciones digitales.

Conceptos como los Identificadores Descentralizados (DIDs), las Credenciales Verificables (VCs), la Blockchain y los Registros Distribuidos, las Billeteras de Identidad y el Proceso de Verificación impulsan el modelo de identificación centrado en el usuario.

Identificadores Descentralizados

Los DIDs son identificadores criptográficos únicos que los individuos crean y controlan sin depender de un registro central. A diferencia de las identificaciones tradicionales que emiten gobiernos o corporaciones, los DIDs se almacenan en redes descentralizadas y contienen toda la huella digital de los usuarios.

Permiten una autenticación verificable que preserva la privacidad y pueden utilizarse en múltiples plataformas sin recurrir a una autoridad central.

Blockchain & Registros Distribuidos

La blockchain y la tecnología de registros distribuidos (DLT) aseguran la integridad de la identificación descentralizada al proporcionar un sistema seguro e inalterable para registrar los DIDs.

Aunque los datos personales no se almacenan en la blockchain, los registros de verificación y las pruebas criptográficas permiten la autenticación sin revelar otros datos sensibles. Esto previene fraudes y elimina la necesidad de bases de datos centrales.

Billeteras de Identidad

Las billeteras de identidad son aplicaciones seguras que almacenan y gestionan identificadores descentralizados y credenciales verificables, similar a bóvedas de contraseñas.

Los usuarios pueden controlar el acceso a sus credenciales y compartir información con usuarios o proveedores de servicios seleccionados. Estas billeteras reemplazan los métodos tradicionales de autenticación (como las contraseñas), mejorando la seguridad y otorgando a los usuarios la propiedad total de su presencia digital.

Credenciales Verificables

Las VCs son certificados digitales que prueban atributos, como la edad o las cualificaciones, sin revelar datos personales innecesarios.

Estas credenciales son emitidas por entidades de confianza, como gobiernos o universidades, y están firmadas criptográficamente y almacenadas en billeteras de identidad. Los usuarios pueden presentarlas para su verificación sin exponer toda su identidad, mejorando la privacidad y la seguridad.

Proceso de Verificación

El proceso de verificación sin confianza garantiza la fiabilidad sin exponer datos sensibles. Cuando un usuario comparte una credencial verificable, cualificación o certificado, la parte receptora puede comprobar su autenticidad utilizando pruebas criptográficas almacenadas en la blockchain.

Esto permite una verificación segura e instantánea de las credenciales digitales sin requerir acceso a una base de datos central o a la autoridad emisora original.

Aplicaciones en el Mundo Real

Aunque la descentralización de la identidad y los datos asegurados por blockchain son conceptos emocionantes, la pregunta crucial es: ¿Cuáles son sus casos de uso en la vida real y cómo nos benefician? Esta pregunta tiene diferentes niveles.

Mientras que ayuda a los individuos conscientes de la privacidad a mantener sus datos personales fuera de Internet, las empresas de identidad descentralizada permiten a las organizaciones con enormes bases de datos, reservas de dinero y servidores proteger sus componentes y prevenir manipulaciones.

Pueden ser de gran beneficio en los siguientes sectores:

Finanzas y Banca – Permite procedimientos seguros de Conoce a tu Cliente (KYC), reduciendo el fraude y simplificando la verificación para las instituciones financieras.

Salud: Esta opción permite a los pacientes controlar sus registros médicos y compartirlos de forma segura con médicos u hospitales, garantizando la privacidad y reduciendo la carga administrativa.

Educación – Las universidades pueden emitir diplomas digitales verificables, previniendo el fraude en credenciales y permitiendo el reconocimiento global de cualificaciones sin exponer nombres, géneros, nacionalidades, etc.

Servicios Públicos: Los gobiernos pueden emitir identificaciones digitales descentralizadas para votar, declaraciones de impuestos y servicios sociales, reduciendo el riesgo de robo de datos.

Empresas y Fuerza Laboral – Los empleados pueden utilizar credenciales verificadas para verificaciones de antecedentes y para apoyar solicitudes de empleo evitando fraudes o discriminación.

Cualquier proceso u operación que requiera depender de una base de datos centralizada o de un sistema de autorización puede beneficiarse de los sistemas DID para elevar la confianza y minimizar el fraude.

Beneficios y Desafíos

Aunque la identidad oculta parece prometedora y abundante, puede ser un concepto complicado de comprender. Además, requiere molestias y una gestión manual adicional, que no todos los usuarios pueden llevar a cabo. Revisemos los pros y los contras.

Ventajas

Privacidad y Seguridad Elevadas – No se almacena datos de forma centralizada, lo que reduce los riesgos de hackeo y la exposición de información sensible.

Control Superior del Usuario: Los individuos pueden decidir cómo y cuándo compartir sus credenciales y datos personales.

Prevención del Fraude: Reduce el robo de identidad, las cuentas falsas y las violaciones de datos que perjudican a los usuarios individuales y a las organizaciones.

Interoperabilidad: El concepto es aplicable directamente en diversas plataformas y casos de uso sin depender de un único proveedor.

Verificación Más Rápida: Reduce la burocracia en sectores como finanzas, salud, educación y reportes gubernamentales.

Desventajas

Barreras de Adopción: Muchas organizaciones aún dependen de sistemas de identidad centralizados, de los cuales están al tanto todos los usuarios y equipos internos.

Incertidumbre Regulatoria: Los gobiernos pueden restringir los marcos de identidad descentralizada para fortalecer la supervisión.

Responsabilidad del Usuario: Perder las claves privadas puede significar perder el acceso a la identidad, lo que genera otro punto único de fallo.

Problemas de Integración: Los sistemas existentes pueden tener dificultades para adoptar modelos de identidad descentralizada y requerir modificaciones costosas.

Conclusión

La identidad descentralizada está revolucionando la gestión de la identidad digital al otorgar a los individuos control completo sobre sus datos en medio del creciente riesgo de ciberamenazas y la exposición en línea.

Mejora la privacidad, reduce el fraude, mejora el acceso a los servicios y asegura que las interacciones entre las partes se basen en una autenticación sin confianza.

A diferencia de los sistemas tradicionales, que dependen de autoridades centrales y exponen a los usuarios a riesgos de seguridad, el DID permite una autenticación segura, privada y verificable.

Aunque es un concepto aún en ciernes y desafiante, la creciente adopción del DID por parte de gobiernos, empresas e individuos señala un cambio hacia un mundo digital más seguro y centrado en el usuario.

Lee también